Las empresas realizan diversos esfuerzos para proteger la integridad de la información en sus centros de datos contra cyber-ataques como malware, spoofing o phishing. Aún así, están desprotegidos contra ataques que tienen como objetivo los datos en tránsito.

Una estrategia de seguridad eficaz debe contemplar la protección de los datos durante una transmisión. Alcanzar este nivel de seguridad requiere de tecnología, procesos y experiencia para obtener encriptación eficiente en servicios de comunicaciones de extremo a extremo de alta capacidad, añadiendo a este protocolo la seguridad de los datos en “reposo”. Por otro lado, estas soluciones de encriptado deben cumplir con estándares que requiere cada industria, siendo los sectores Financieros y de Salud los más estrictos en cuanto a requisitos debido a la sensibilidad de la información que manejan. Estas soluciones se conocen como encriptado de nivel óptico (Encriptado capa 1) o encriptado de Ethernet (Encriptado de capa 2).

A continuación, encontrará una descripción de estos tipos de encriptación y las ventajas comparativas que ofrecen sus tecnologías.

Tipos de encriptado para datos en tránsito

Dependiendo de la aplicación y los casos de uso, las empresas pueden elegir distintos tipos de encriptación que van desde la capa física hasta las capas superiores de aplicación, según el Modelo de Interconexión de Sistemas Abiertos, más conocido como modelo OSI:

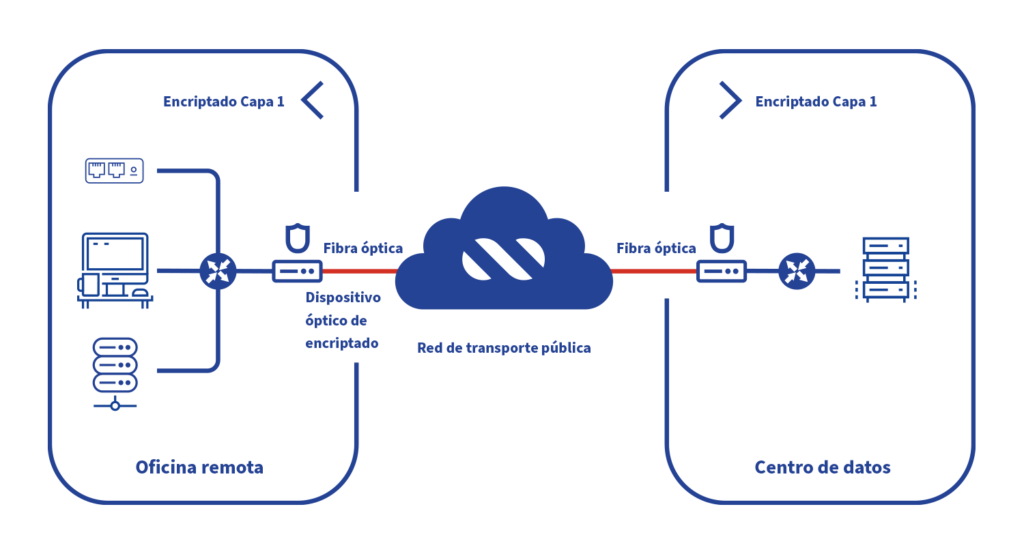

- El encriptado óptico es una forma de protección de datos en la capa física (o capa 1), que ocurre mediante la transmisión de señales protegidas en un sistema de fibra óptica. Este tipo de encriptación es especialmente útil para aplicaciones en los sectores financiero y de salud que se ejecutan en enlaces de comunicación de muy alta velocidad (10 Gbps, 40 Gbps, 100 Gbps).

- En la capa de enlace, o capa 2, el encriptado de Ethernet tiene la posibilidad de cifrar la información utilizando MACsec (Media Access Control Security) cuando se utiliza el protocolo Ethernet independientemente del medio de transmisión. HIPAA, PCI y Sarbanes-Oxley entre otros ya utilizan MACsec como mecanismos válidos para asegurar redes de comunicaciones hasta altas capacidades (<10G).

- Avanzando en las capas del modelo OSI, IPSec (Protocolo de seguridad de Internet) está disponible como framework y protocolo para establecer túneles seguros, comúnmente llamados VPN (Redes Privadas Virtuales) entre sitios conectados por una capa 3 o IP. IPSec es ampliamente utilizado en casi todas las industrias para establecer comunicaciones seguras a través de Internet, en capacidades que generalmente no superan 1G y existen protocolos estandarizados soportados por varias marcas.

- Para el encriptado del tráfico en capas de aplicación superiores (capa 4 a capa 7), existen varios protocolos como TLS (por sus siglas en inglés, Transport Layer Security) creados para proteger las sesiones en entornos Cliente-Servidor.

Ventajas del encriptado óptico

Los diferentes mecanismos de encriptado ofrecen ventajas y desventajas según el caso de uso. Si nos encontramos en un escenario donde la transmisión de grandes volúmenes de información, el encriptado óptico será necesario para aplicaciones sujetas a estrictas regulaciones entonces sus ventajas se pueden resumir en tres aspectos principales:

Flexibilidad: como este encriptado se proporciona sobre señales ópticas con total independencia de la información transmitida en capas superiores, soporta una amplia variedad de formatos de información, lo que hace que esta tecnología sea completamente independiente del protocolo elegido por los usuarios.

Eficiencia: los protocolos de capa superior utilizan encabezados para el encriptado de la información, lo que reduce la capacidad disponible para enviar datos útiles para las aplicaciones. Esta situación es más evidente para aplicaciones que usan pequeños paquetes de información donde la información usada para el encriptado es significativa con respecto a la cantidad de información usada para transmitir datos relevantes para la aplicación, y por el contrario, la encriptación en la capa óptica no hace uso de estas cabeceras permitiendo utilizar el 100% de la capacidad disponible para el envío de información de valor, como se puede observar en el siguiente gráfico:

Retraso: el retraso generado durante la codificación/decodificación de señales ópticas es significativamente menor (casi imperceptible) en comparación con otros mecanismos de encriptado en capas superiores.

Ventajas del cifrado de Ethernet

Al igual que el encriptado Óptico, el encriptado Ethernet se adapta muy bien a escenarios donde es necesario transmitir información en altas capacidades con normas de seguridad muy estrictas. El uso del protocolo MACsec para el cifrado en esta capa tiene las siguientes ventajas:

Independencia del transporte: A diferencia del encriptado óptico que necesita OTN (Optical Transport Networking) para funcionar, MACsec establece una transferencia de datos segura entre dos dispositivos, independientemente de los dispositivos o redes intermedias, siempre que se ofrezca un formato Ethernet en cada extremo.

Eficiencia: A pesar de no ser tan eficientes y tener demoras ligeramente más largas en comparación con el encriptado óptico, los servicios de encriptado de capa 2 siguen siendo muy superiores para los entornos descritos a comparación los mecanismos de protección de datos en tránsito de capas superiores

Costos: El costo del encriptado de capa 2 a través del protocolo MACSec para capacidades equivalentes, considerando el costo del equipo, es superior al que ofrece el encriptado óptico.

En la siguiente tabla se muestra como resultan las diferentes variables de coste y calidad de servicio según la capa en la que se realiza el cifrado:

¿Cuál es el tipo de encriptado que más conviene para su empresa?

¿Cuál es la capa de red en la que debe brindar la seguridad de los datos en tránsito? Algunos argumentan que la capa de aplicación es la más adecuada porque es donde residen los datos confidenciales. Otros argumentan que la seguridad debe comenzar en la capa física o niveles más básicos de conexión, protegiendo incluso la información de protocolo involucrada en el movimiento de datos. La respuesta es que, dependiendo de los requisitos de su entorno y de seguridad, ambos son correctos.

En Flō Networks nos especializamos en encontrar la solución de encriptado más adecuada para su empresa, respaldados por una trayectoria y experiencia desarrollada durante más de 20 años brindando soluciones y servicios de conectividad utilizando los mecanismos de encriptación antes mencionados. Contamos con una infraestructura óptica (OTN) inigualable que permite el despliegue de soluciones de encriptado en diferentes capas de servicio, además contamos con las alianzas tecnológicas, procesos y recursos capacitados para operar servicios de encriptación que cumplen con los estándares impuestos por la Norma Federal de Procesamiento de Información (FIPS – Nivel 2).